1. Preámbulo

Ante las múltiples incidencias que nos encontramos al configurar el Router de según qué proveedor en modo bridge para que sea el firewall quién gestione toda la red y el ancho de banda de la misma, o la imposibilidad de hacer esto porque el Router no tiene un modo para ello, nos vemos en la necesidad de prescindir de dicho Router y gestionar toda la conexión entre el Firewall y la ONT. Además, quitar un elemento “innecesario” (la idea de usar el Router es hacerlo en modo bridge o transparente por lo que su utilidad, es mínima o nula si el firewall lo permite), nos facilita mucho el trabajo a la hora de detectar problemas y/o incidencias en nuestra infraestructura.

2. Requisitos

Lo primero que necesitamos es disponer de los datos de conexión de los que disponemos. Es importante saber si la red en la que vamos a realizar las labores es de Fibra/ADSL/VDSL y el proveedor de las mismas Movistar/Orange/Jazztel/Vodafone… ya que esto nos ayudará a saber qué configuración deberemos hacer en el Firewall o Router de substitución que queremos poner.

En nuestro caso, las configuraciones las haremos con FTTH Movistar y Orange usando los Firewalls Sonicwall de la gama TZ para hacer dichas conexiones.

3. Esquemas de red

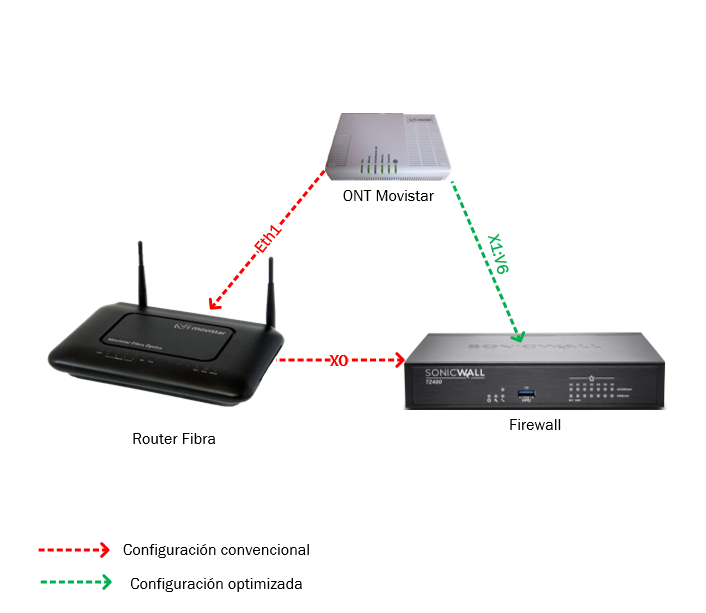

a. Con Movistar

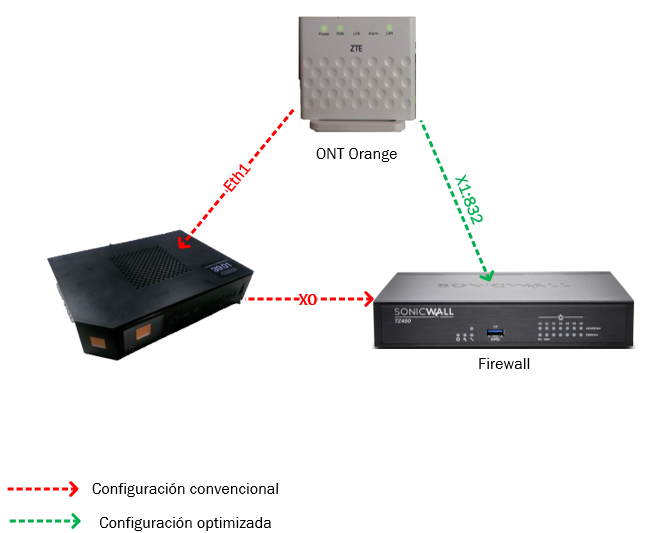

b. Con Orange

4. Configuración las comunicaciones según proveedor

a. FTTH Movistar

i. Consideraciones previas

Si la línea de la que disponemos es de Fibra provista por Movistar, la configuración que necesitamos en el firewall es la conocida como PPPoE. No podemos olvidar que, según el Router que nos hayan puesto, podremos hacer la conexión o no; si el Router tiene la ONT incorporada, es imposible prescindir de él ya que necesitamos tener un conector para la entraii. e fibra.

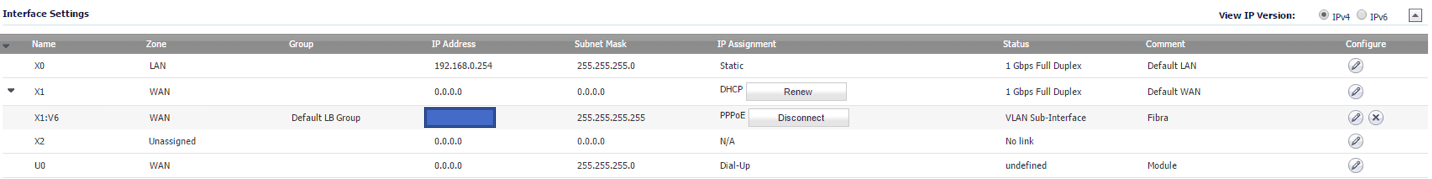

Configuración del firewall

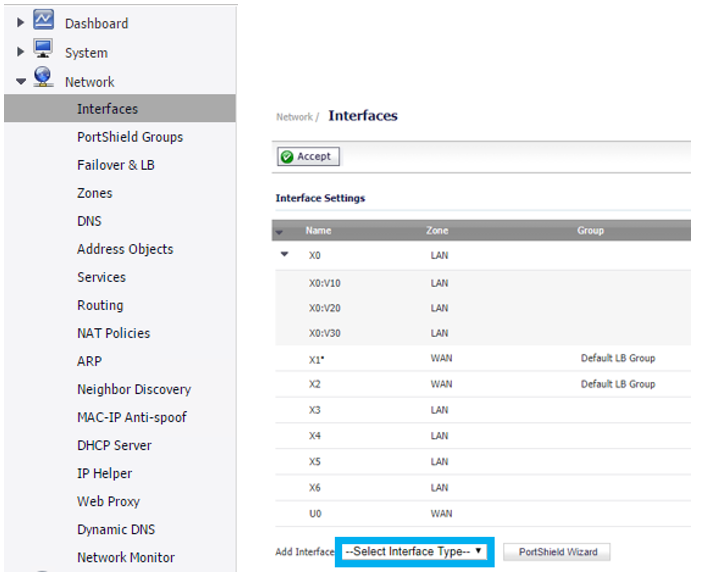

En el caso de tener el Router y la ONT por separado, hay que crear una tarjeta VLAN para hacer la llamada PPPoE. Para ello, debemos seguir estos pasos:

Primero, debemos acceder a la configuración del firewall y cra nueva interfaz virtual.

En los parámetros de configuración de la tarjeta nueva, ponemos lo siguiente:

• Zone: WAN

• VLAN Tag: 6

• Parent Interface: X1 (la de la tarjeta física donde conectamos el cable)

• IP Assigment: PPPoE

• Schedule: Always On

• User Name: adslppp@telefonicanetpa

• User Password: adslppp

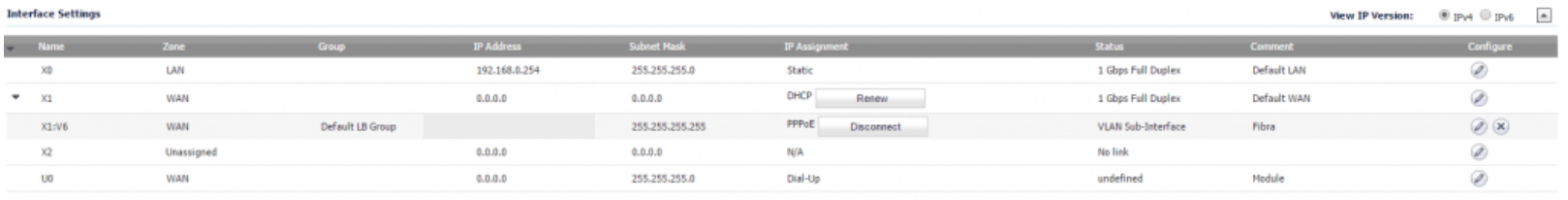

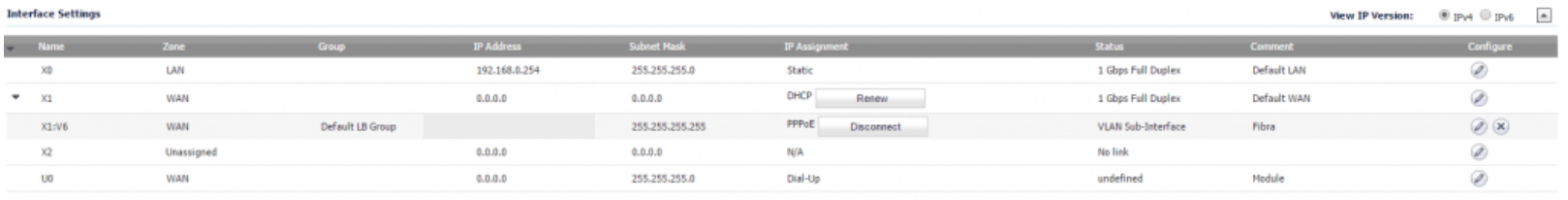

En la configuración de las tarjetas, nos queda de la siguiente manera:

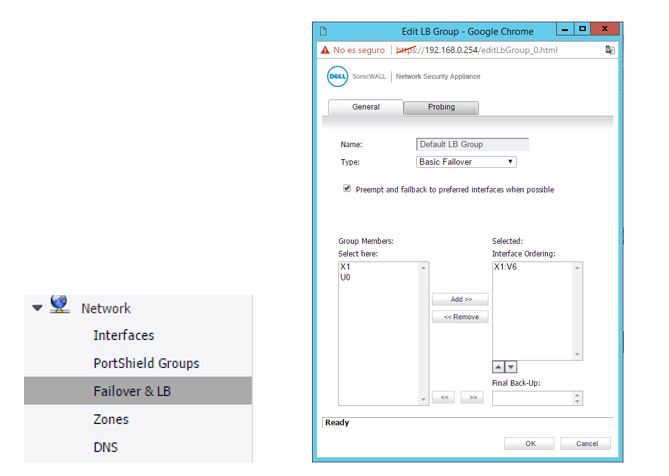

Una vez que tenemos la interfaz creada y configurada, nos vamos a la configuración del Failover & LB para poner esta interfaz como principal.

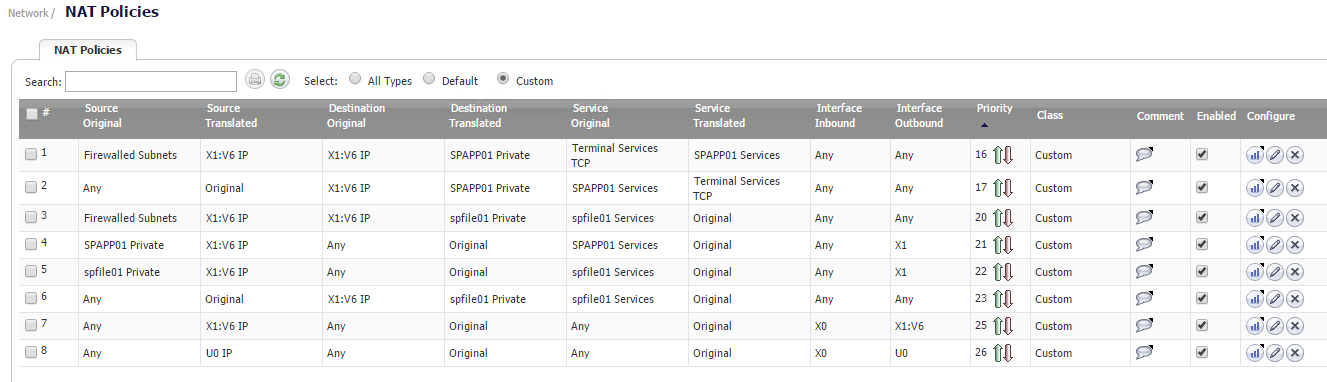

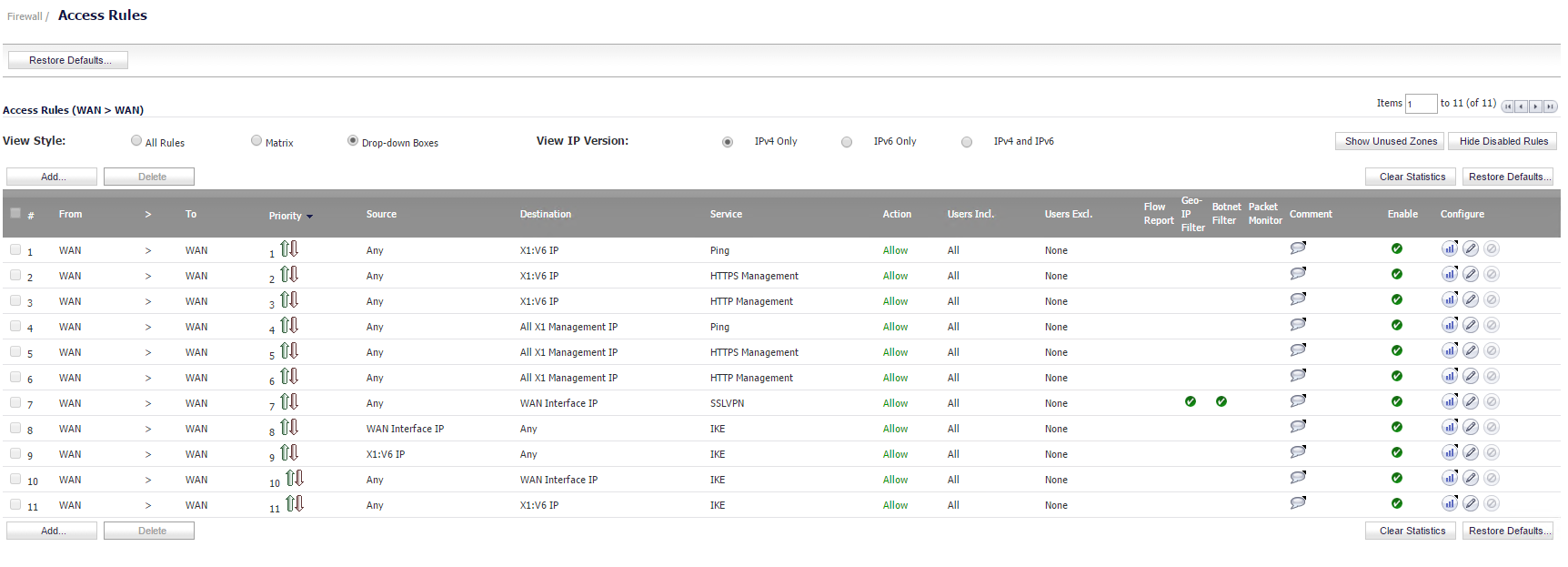

Con la interfaz creada y el failover, nos falta modificar las reglas de NAT y Acceso para que se apliquen en la VLAN creada.

Con el firewall ya configurado, sólo nos queda desconectar la interfaz física y hacer la conexión con la interfaz virtual.

b. FTTH Orange

i. Consideraciones previas

Si la línea de la que disponemos es de Fibra provista por Orange, la configuración que necesitamos en el firewall es la conocida como PPPoA. Al realizar esta configuración, perderemos la opción de tener VOIP contratada en Orange, ya que es una característica que se reserva Orange para sus Livebox.

ii. Configuración del firewall

A diferencia de Movistar, Orange siempre pone el Router separado de la ONT, por lo que las conexiones quedan igual que como hemos visto en el apartado anterior. Para poder tener nuestra Fibra funcionando sin el Router, debemos seguir estos pasos:

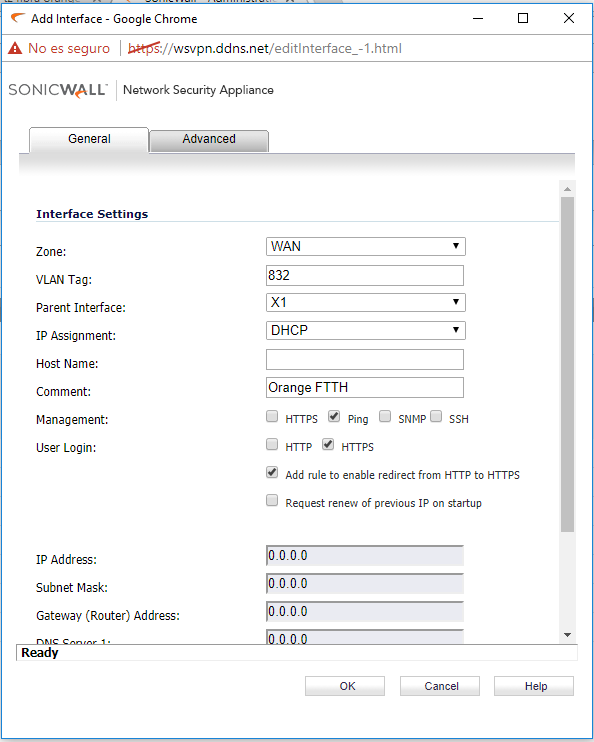

Primero, debemos acceder a la configuración del firewall y crear la nueva interfaz virtual.

En los parámetros de configuración de la tarjeta nueva, ponemos lo siguiente:

• Zone: WAN

• VLAN Tag: 832

• Parent Interface: Xb (la de la tarjeta física donde conectamos el cable)

• IP Assigment: DHCP

• Schedule: Always On

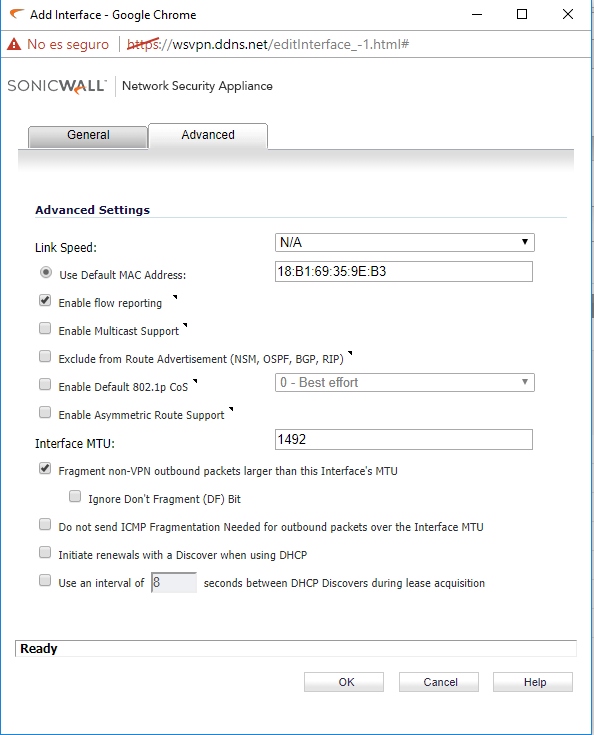

Es importante recordar que, un MTU mal configurado nos puede traer problemas posteriores en la navegación por la línea.

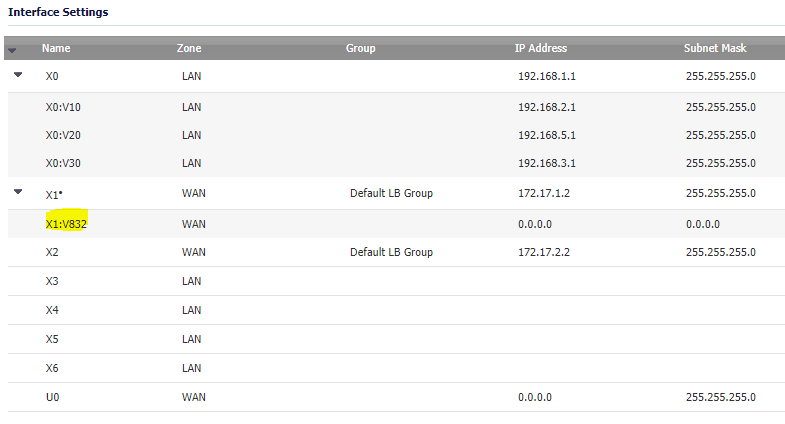

En la configuración de las tarjetas, nos queda de la siguiente manera:

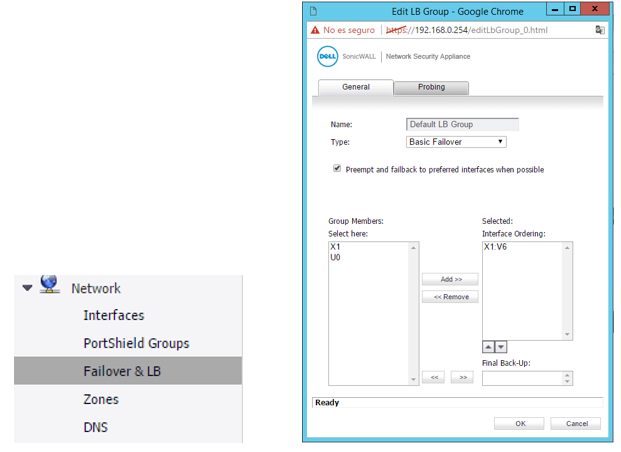

Una vez que tenemos la interfaz creada y configurada, nos vamos a la configuración del Failover & LB para poner esta interfaz como principal.

Con la interfaz creada y el failover, nos falta modificar las reglas de NAT y Acceso para que se apliquen en la VLAN creada.

Con el firewall ya configurado, sólo nos queda desconectar la interfaz física y hacer la conexión con la interfaz virtual.

Y hasta aquí, la entrega de hoy. Espero que os guste y, sobretodo, sea de utilidad. ¡Hasta la próxima!